no.hideout-lastation.com

no.hideout-lastation.com

DNSChanger - Malware som målretter ruterne dine gjennom nettleseren

Malware som retter seg mot datamaskiner er ganske vanlig, men malware som retter seg mot rutere er en helt annen ting. Forskere fra sikkerhetsfirmaet Proofpoint har oppdaget at måten den opererer på, ligner den nylig oppdagede Stegano malware .

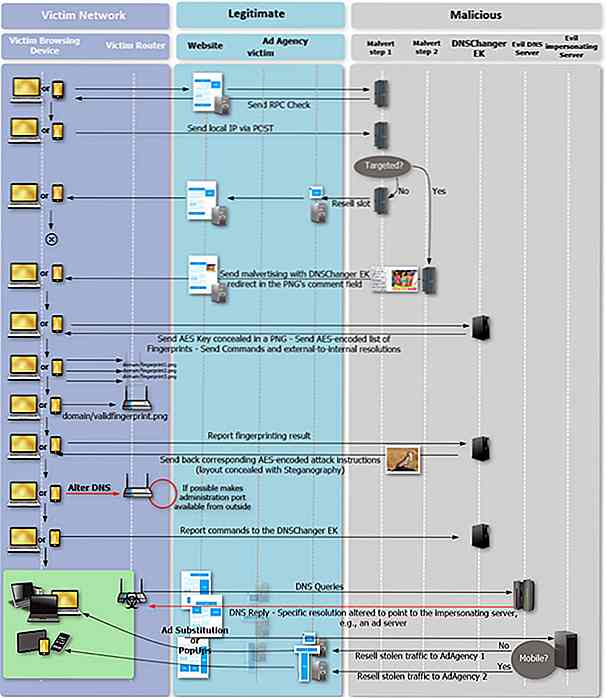

Malware kalles DNSChanger, og den sprer seg via malware-laced-annonser som serveres av store annonsenettverk. DNSChanger vil først sjekke besøkendes IP-adresse for å se om den ligger innenfor rekkevidde . Hvis adressen ikke faller innenfor målområdet, vil DNSChanger sette opp decoy-annonser som er rene .

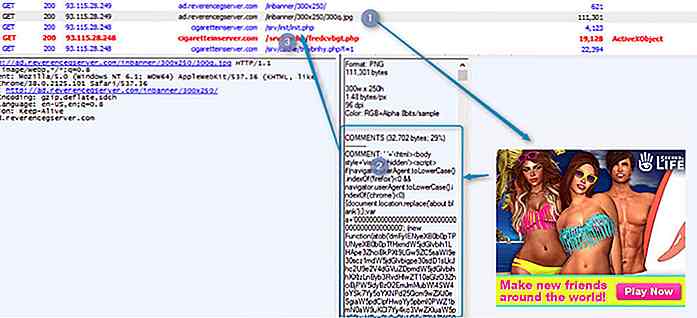

På den annen side, hvis adressen faller innenfor et område, vil malware publisere en falsk annonse som skjuler utnyttet kode i metadataene til et PNG-bilde.

Når den ondsinnede koden klarer å smitte seg inn i målets PC, får det målet til å koble til en side som er vert for DNSChanger . Nettstedet vil gjennomføre en ny skanning for å sikre at målets IP-adresse ligger innenfor målområdet, og når det er bekreftet, vil nettstedet vise et andre bilde som inneholder exploitekoden .

Når den ondsinnede koden klarer å smitte seg inn i målets PC, får det målet til å koble til en side som er vert for DNSChanger . Nettstedet vil gjennomføre en ny skanning for å sikre at målets IP-adresse ligger innenfor målområdet, og når det er bekreftet, vil nettstedet vise et andre bilde som inneholder exploitekoden .Hva skjer neste, avhenger av rutermodellen som DNSChanger angriper. Hvis rutermodellen har kjent utnytninger, vil DNSChanger benytte disse funksjonene til å endre DNS-oppføringene i ruteren. Når det er mulig, gjør administrasjonsporter tilgjengelig fra eksterne adresser .

Hvis ruteren ikke har noen kjente utnytter, ville DNSChanger forsøke å bruke standard legitimasjon for å få tilgang til ruteren. Hvis ruteren ikke har kjente utnytninger og ingen kjente passord, vil malware da forlate angrepet .

Forutsatt at den klarer å få tilgang til ruteren, er DNSChanger i stand til å tvinge tilkoblede datamaskiner til å koble til impostor nettsteder som er visuelt identiske med den virkelige.

Proofpoint har funnet ut at malware ser ut til å forfalske IP-adresser for å avlede trafikk fra annonsebyråer til fordel for annonsenettverk kjent som Fogzy og TrafficBroker.

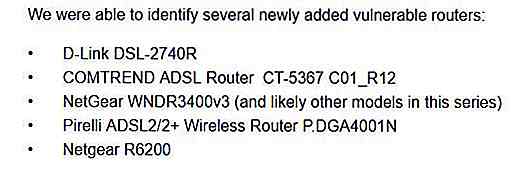

For øyeblikket har Proofpoint nevnt at det er umulig å nevne alle rutere som er mottakelige for DNSChanger . Imidlertid informerte Proofpoint de fem rutermodellene som kan kompromitteres av denne skadelige programvaren.

For øyeblikket har Proofpoint nevnt at det er umulig å nevne alle rutere som er mottakelige for DNSChanger . Imidlertid informerte Proofpoint de fem rutermodellene som kan kompromitteres av denne skadelige programvaren. For å beskytte deg mot DNSChanger, har Proofpoint anbefalt at ruterne dine oppdateres til den nyeste tilgjengelige firmware og er beskyttet med et lang, tilfeldig generert passord . I tillegg er deaktivering av fjernadministrasjon og endring av ruterenes standard lokale IP-adresse et effektivt forebyggende tiltak.

For å beskytte deg mot DNSChanger, har Proofpoint anbefalt at ruterne dine oppdateres til den nyeste tilgjengelige firmware og er beskyttet med et lang, tilfeldig generert passord . I tillegg er deaktivering av fjernadministrasjon og endring av ruterenes standard lokale IP-adresse et effektivt forebyggende tiltak.

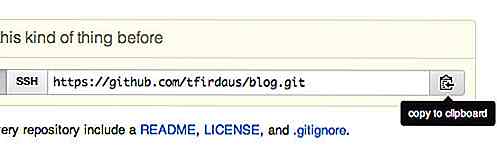

Slik laster du opp Jekyll til Github Page

Vi har diskutert hvordan du konfigurerer en Jekyll-blogg lokalt på datamaskinen vår, lager et utkast, og administrer flere utkast med bruk av et plugin i de forrige innleggene. Nå er vi klare til å distribuere bloggen til den elektroniske serveren, slik at verden ser hvor fantastisk bloggen vår er.Impl

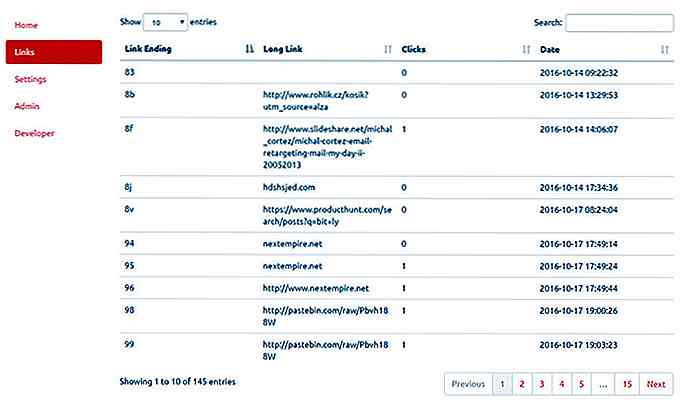

Lag ditt eget URL-kort med Polr

Mainstream URL shorteners som Bit.ly er flotte, men vanskelig å tilpasse. Deres APIer kan være begrensende, og mens de er perfekte for de fleste mindre prosjekter, mangler de det visse flair av en unik URL-kortverdi.Polr er en gratis API for åpen kildekodeforkortelse som du kan installere og kjøre lokalt på ditt eget domene. Den